|

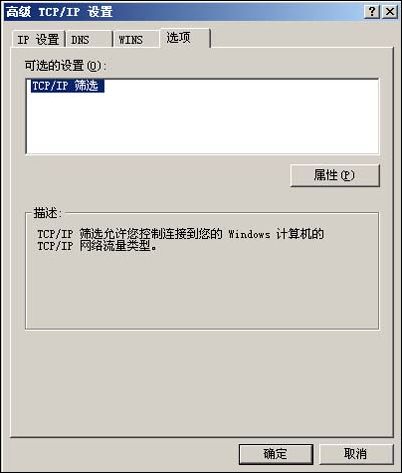

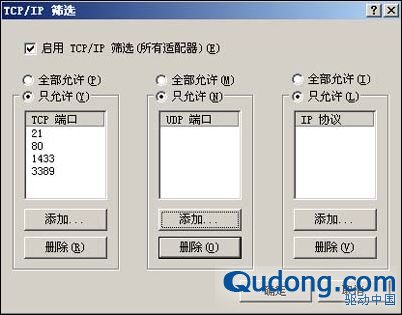

Windows Server 2003��ܛ��2003��3��28�հl���Ļ���Windows XP/NT5.1�_�l�ķ���������ϵ�y������ͬ��4�µ����С�������Windows 2000 Server���˺ܶ���M��Windows Server 2003�ж�N�汾��ÿ�N���m�ϲ�ͬ���̘I���� ����һ�����P�]����Ҫ�Ķ˿� �����ұ��^С�ģ����P�˶˿ڡ�ֻ�_��3389��21��80��1433����Щ��һֱ�fʲôĬ�J��3389����ȫ�������Ҳ����J���������õ�;��Ҳֻ��һ��һ���ĸF�e���ƣ���ю�̖�����ܴa�O�Þ�ʮ����λ���ҹ�Ӌ��Ҫ���ϺÎ��꣬����!�k���������B��--����--Internet�f�h(TCP/IP)--��--�x�--TCP/IP�Y�x--����--�ѹ����ϣ�Ȼ����������Ҫ�Ķ˿ڼ��ɡ�PSһ�䣺�O����˿���Ҫ������! ����

����

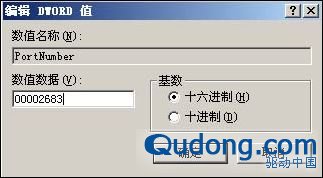

������Ȼ���Ҳ���Ը����h���B�Ӷ˿ڷ����� ����Windows Registry Editor Version 5.00 ����[HKEY_LOCAL_MACHINE \ SYSTEM\ Current ControlSet \ Control \ Terminal Server\WinStations\RDP-Tcp] ����"PortNumber"=dword:00002683 ����

���������.REG�ļ��p������!���Ğ�9859����Ȼ���Ҳ���ԓQ�e�Ķ˿ڣ�ֱ�Ӵ��_����ע�Ա��ĵ�ַ����ֵ�Ğ�ʮ�M�Ƶ�ݔ������Ҫ�Ķ˿ڼ���!�؆���Ч! ����߀��һ�c����2003ϵ�y���TCP/IP�Y�x��Ķ˿��^�V���ܣ�ʹ��FTP�������ĕr��ֻ�_��21�˿ڣ����M��FTP��ݔ�ĕr��FTP ���е�Portģʽ��Passiveģʽ�����M�Д�����ݔ�ĕr����Ҫ�ӑB�Ĵ��_�߶˿ڣ�������ʹ��TCP/IP�^�V����r�£����������F�B���Ϻ�o���г�Ŀ䛺͔�����ݔ�Ć��}��������2003ϵ�y�����ӵ�Windows�B�ӷ������ܺܺõĽ�Q�@�����}�������]ʹ�þW����TCP/IP�^�V���ܡ� ����

������FTP���d���Ñ����м������Ҫ�P�]����Ҫ�Ķ˿ڣ���\system32\drivers\etc\services�����б���ӛ�±��Ϳ��Դ��_�ġ�����е�Ԓ����εķ����dž���WIN2003�����펧�ľW�j�����������M�ж˿ڵĸ�׃������߀����! ����Internet �B�ӷ�����������Ч�ؔr�،�Windows 2003�������ķǷ����֣���ֹ�Ƿ��h�����C���������Ē��裬���Windows 2003�������İ�ȫ�ԡ�ͬ�r��Ҳ������Ч�r�����ò���ϵ�y©���M�ж˿ڹ����IJ�������_���������x�������������Windows 2003�����̓�M·�����φ��ô˷��������ܣ��܉������Ȳ��W�j�ܺõı��o���á� ������.�P�]����Ҫ�ķ��� ���_�����Č��˲��� �������P�]�����µķ��� ����Computer Browser �S�o�W�j��Ӌ��C�������б��Լ��ṩ�@���б� ����Task scheduler ���S������ָ���r�g�\�� ����Messenger ��ݔ�͑��˺ͷ�����֮�g�� NET SEND �� ������������Ϣ ����Distributed File System: ����W���������ļ�������Ҫ���� ����Distributed linktracking client�����ھ���W�����B����Ϣ������Ҫ���� ����Error reporting service����ֹ�l���e�`��� ����Microsoft Serch���ṩ���ٵĆ��~����������Ҫ�ɽ��� ����NTLMSecuritysupportprovide��telnet���պ�Microsoft Serch�õģ�����Ҫ���� ����PrintSpooler������]�д�ӡ�C�ɽ��� ����Remote Registry����ֹ�h����ע�Ա� ����Remote Desktop Help Session Manager����ֹ�h�̅f�� ����Workstation�P�]��Ԓ�h��NET�����в����Ñ��M �����Ѳ���Ҫ�ķ��ն���ֹ�����M���@Щ��һ���ܱ����������õ��ϣ����ǰ��հ�ȫҎ�t�͘˜��ρ��f������Ė|���͛]��Ҫ�_�����p��һ���[���� ����

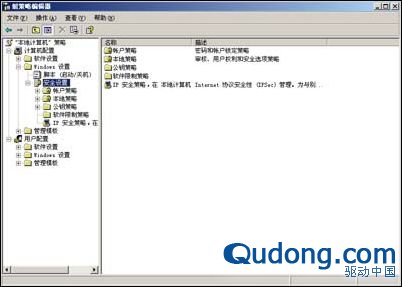

������"�W�j�B��"��Ѳ���Ҫ�ąf�h�ͷ��ն��h�����@��ֻ���b�˻�����Internet�f�h(TCP/IP)������Ҫ���Ǝ����������գ��~�ⰲ�b��Qos������Ӌ�������ڸ�tcp/ip�O����--"NetBIOS"�O��"����tcp/IP�ϵ�NetBIOS(S)"���ڸ��x��ʹ��"Internet�B�ӷ�����"���@��windows 2003 �Ԏ��ķ���������2000ϵ�y��]�еĹ��ܣ��mȻ�]ʲô���ܣ����������ζ˿ڣ��@���ѽ������_����һ��IPSec�Ĺ��ܡ� ����

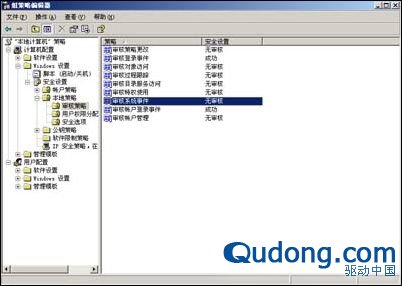

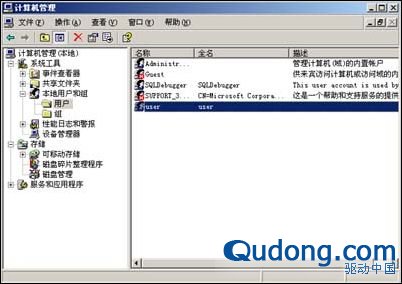

�������\����ݔ��gpedit.msc��܇�����_�M���Ծ������x��Ӌ��C����-Windows�O��-��ȫ�O��-���˲����ڄ��������Ŀ�r��Ҫע�����������˵��Ŀ̫�࣬���ɵ��¼�Ҳ��Խ�࣬��ôҪ��l�F���ص��¼�ҲԽ�y��Ȼ������˵�̫��Ҳ��Ӱ���l�F���ص��¼�������Ҫ������r���@����֮�g�����x�� �������]��Ҫ���˵��Ŀ�ǣ� ��������¼� �����~������¼� ����ϵ�y�¼� �������Ը��� ���������L�� ����Ŀ䛷����L�� �����ؙ�ʹ�� ���������P�]Ĭ�J�����Ŀ��B�� �����ġ��űP�����O�� ����C�Pֻ�oadministrators��system���ޣ������ę����o�������ıPҲ�����@���O�ã��@��o��system����Ҳ��һ����Ҫ�o��ֻ������ijЩ���������ó������Է�����ʽ���ӵģ���Ҫ�����@���Ñ�����t��Ɇ��Ӳ��ˡ� ����WindowsĿ�Ҫ���Ͻousers��Ĭ�J���ޣ���tASP��ASPX�ȑ��ó���͟o���\�С���ǰ�����цΪ��O��Instsrv��temp��Ŀ䛙��ޣ��䌍�]���@����Ҫ�ġ� ����������c:/Documents and Settings/�@���ஔ��Ҫ�������Ŀ���ę����������^�Џ�ǰ���O�ã�����H�Hֻ���O����C�P�oadministrators���ޣ�����All Users/Application DataĿ��� ���Feveryone�Ñ�����ȫ���ƙ��ޣ��@�������@�������D���@��Ŀ䛣������_����ֻ�ļ����ٽY������©������������;Ʃ������serv-u�ı�������������ޣ���ϵ�y�z©���a��������������c������������̌W�ȵ�N�������ǰ������ţ�˰l�R�f��"ֻҪ�o��һ��webshell���Ҿ����õ�system"���@Ҳ�Ĵ_���п��ܵġ�������web/ftp��������ϵ�y����h�nj��@ЩĿ䛶��O�õ��i��������ÿ���P��Ŀ䛶������@���O�ã�ÿ���P��ֻ�oadinistrators���ޡ� �������⣬߀���� ����net.exe NET���� ����cmd.exe CMD ����X�Ķ�֪����~ ����tftp.exe ����netstat.exe ����regedit.exe ע�Ա��� ��Ҷ�֪�� ����at.exe ����attrib.exe ����cacls.exe ACL�Ñ��M�����O�ã������������NTFS���O���κ��ļ��A���κΙ���!ż���ֵĕr��]�����@��....(�� ����format.exe ���f�ˣ���Ҷ�֪��������� ������Ҷ�֪��ASPľ�R�ɣ��Ђ�CMD�\���@���ģ��@Щ�����������CMD���\��..55������Ӌ�e�ě]ɶ��format�¹�Ӌ�Ϳ���~~~(���@Щ�ļ����O��ֻ���Sadministrator�L���� �����塢������������ܛ���İ��b �����P���@���|���İ��b�䌍��Ҳ�f�������������bʲô�Ķ��У����hʹ�ÿ��ͣ��u���ȡ���ϵ�y�Ԏ��ķ��������@���Ҳ����I�����f��!��Ҝ���! ��������SQL2000 SERV-U FTP��ȫ�O�� ����SQL��ȫ���� ����1��System Administrators ��ɫ��ò�Ҫ���^�ɂ� ����2��������ڱ��C��Ì�������C���Þ�Win��� ����3����Ҫʹ��Sa�~������������һ���������s���ܴa ����4���h�����µĔUչ�惦�^�̸�ʽ�飺 ����use master ����sp_dropextendedproc '�Uչ�惦�^����' ����xp_cmdshell�����M�����ϵ�y����ѽݏ����h�� �����L��ע�Ա��Ĵ惦�^�̣��h�� ����Xp_regaddmultistringXp_regdeletekeyXp_regdeletevalueXp_regenumvalues ����Xp_regread Xp_regwrite Xp_regremovemultistring ����OLE�ԄӴ惦�^�̣�����Ҫ���h�� ����Sp_OACreate Sp_OADestroySp_OAGetErrorInfoSp_OAGetProperty ����Sp_OAMethodSp_OASetPropertySp_OAStop ����5���[�� SQL Server������Ĭ�J��1433�˿ڡ� �����ғ����x����-��Ҏ-�W�j�������x��TCP/IP�f�h�Č��ԣ��x���[�� SQL Server ����������ԭĬ�J��1433�˿ڡ� ����serv-u�Ď��c��Ҏ��ȫ��Ҫ�O���£� �����x��"Block"FTP_bounce"attack and FXP"��ʲô��FXP��?ͨ������ʹ��FTP�f�h�M���ļ���ݔ�r���͑���������FTP�������l��һ��"PORT"���ԓ�����а������Ñ���IP��ַ�͌����Á��M�Д�����ݔ�Ķ˿�̖���������յ��������������ṩ���Ñ���ַ��Ϣ�����c�Ñ����B�ӡ��������r�£������^�̲������F�κΆ��}�������͑�����һ�������Ñ��r�����ܕ�ͨ�^��PORT�����м����ض��ĵ�ַ��Ϣ��ʹFTP�������c�����ǿ͑��˵ęC�������B�ӡ��mȻ�@�������Ñ����ܱ���o��ֱ���L��ijһ�ض��C�����������FTP�������Й��L��ԓ�C����Ԓ����ô�����Ñ��Ϳ���ͨ�^FTP�����������н飬��Ȼ�܉���K���F�cĿ�˷��������B�ӡ��@����FXP��Ҳ�Q��������������x�к�Ϳ��Է�ֹ�l���˷N��r�� �����ߡ�IIS��ȫ�O�� ����IIS�İ�ȫ�� ����1����ʹ��Ĭ�J��Webվ�c�����ʹ��ҲҪ��IISĿ��cϵ�y�űP���_�� ����2���h��IISĬ�J������InetpubĿ�(�ڰ��bϵ�y�ıP��)�� ����3���h��ϵ�y�P�µ�̓�MĿ䛣��磺_vti_bin��IISSamples��Scripts��IIShelp��IISAdmin��IIShelp��MSADC�� ����4���h������Ҫ��IIS�Uչ��ӳ�䡣 �������I�Γ�“Ĭ�JWebվ�c→����→��Ŀ�→����”�����_���ó��ڣ�ȥ������Ҫ�đ��ó���ӳ�䡣��Ҫ��.shtml��.shtm�� .stm�� ����5������IIS��־��·�� �������I�Γ�“Ĭ�JWebվ�c→����-�Wվ-�چ�����־ӛ����c����� ����6�����ʹ�õ���2000����ʹ��iislockdown�����oIIS����2003�\�е�IE6.0�İ汾����Ҫ�� �����ˡ����� ����1��ϵ�y�����������ϵ�y�a����������IIS 6.0�a����SQL SP3a�a��������IE 6.0�a��ҲҪ��ͬ�r���r��ۙ����©���a��; ����2��ͣ��Guest ��̖�����oguest ��һ���������s���ܴa����Administrator��������b! ����

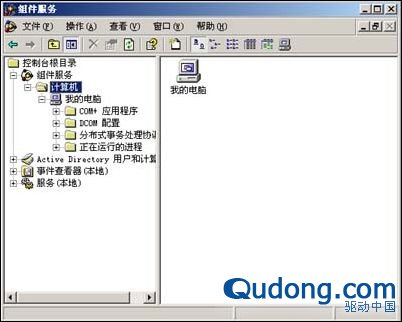

����3���[����Ҫ�ļ�/Ŀ� ����������ע�Ա팍�F��ȫ�[�أ�“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\ Current-Version\Explorer\Advanced\Folder\Hi-dden\SHOWALL”������ғ� “CheckedValue”���x���ģ��є�ֵ��1�Ğ�0�� ����4������ϵ�y�Ԏ���Internet�B�ӷ����������O�÷����x��й��xWeb�������� ����5����ֹSYN��ˮ������ ����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters �����½�DWORDֵ������SynAttackProtect��ֵ��2 ����6. ��ֹ푑�ICMP·��ͨ����� ����HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet\ Services\Tcpip\Parameters\Interfaces\interface �����½�DWORDֵ������PerformRouterDiscovery ֵ��0�� ����7. ��ֹICMP�ض�����ĵĹ��� ����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters ������EnableICMPRedirects ֵ�O��0 ����8. ��֧��IGMP�f�h ����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters �����½�DWORDֵ������IGMPLevel ֵ��0�� ����9������DCOM�� �����\����ݔ��Dcomcnfg.exe����܇���Γ�“�����_�����c”�µ�“�M������”�� ���_“Ӌ��C”���ļ��A�� ����

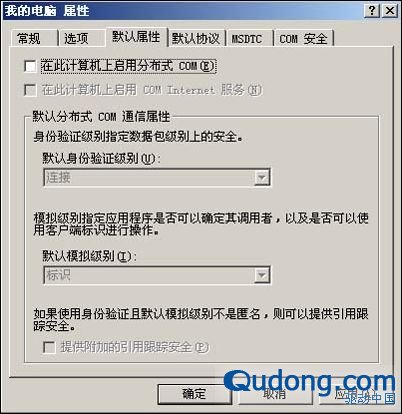

�������ڱ���Ӌ��C��Ո�����I�Γ�“�ҵ���X”��Ȼ���x��“����”���x��“Ĭ�J����”�x헿��� ����

�������“���@�_Ӌ��C�φ��÷ֲ�ʽ COM”���x�� Windows Server 2003ϵ��������Windows 2000 Server�����M���g����ʹ֮�����ڲ��𡢹�����ʹ�á� |

��ܰ��ʾ��ϲ�g��վ��Ԓ��Ո�ղ�һ�±�վ��